NIkto

- 웹 취약점 도구

- 많은 옵션 제공 X

- 콘솔 기반

- 내부적으로 다양한 플러그인 존재

대상 서버(호스트 주소)를 http 형식으로 입력해서 NIkto를 사용할 수 있다.

이후 와이어샤크를 실행해서 어댑터를 eth0으로 설정하여 패킷을 확인하고, 패킷을 저장한다.

디렉토리 인덱스 취약점이 있다.

* NIkto의 장점은 이런 취약점을 아주 빠르게 볼 수 있다는 것이다.

php와 관련된 것들을 설치하고 난 뒤에 관련된 아이콘, 설치된 기본 페이지를 가지고

어떤 버전들이 사용되었는지 알기 위한 패턴들이 있다.

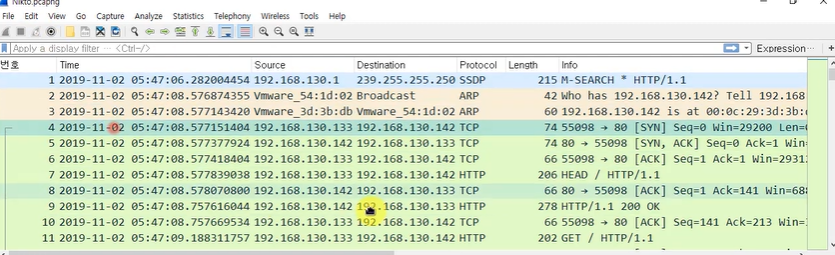

와이어샤크에서 패킷들을 불러왔다.

초록색은 암호화 되지 않는 http로 통신한 것을 의미한다.

Statistis > Protocol Hierarchy에서 현재 어떤 패킷들이 있는 지 확인한다.

99.9%의 패킷이 TCP 패킷이다.

패킷을 보면 GET을 요청에서 정보를 확인한다.

해당 패킷 우클릭 > Follow > TCP Stream으로 확인해 보면 홈페이지가 나오는 것을 볼 수 있다.

문제는 NIkto가 없을 만한 파일들을 데이터 검사한다는 것이다.

이로 인해 페이지가 없다는 404가 뜬다.

이처럼 자동화 도구는 자기가 가지고 있는 딕셔너리 정보와 대입을 한다.

http.response.code == 200

- 200이라는 응답을 보내줬다는 것은 페이지가 있거나 요청한 것에 대해 응답을 줄 수 있다는 것을 의미

- 메인 페이지나 php 정보 등을 확인할 수 있다.

HTTP> Pakcet Counter에서 확인을 해보면

404 페이지가 대부분을 차지하고 있다.

NIkto와 같은 웹 취약점 도구들은 대부분 404 페이지에 집중한다.

웹 스캔 도구는 처음에 처음에는 어떤 폴더 및 파일들이 있는 지 확인을 해야 한다.

그래야 자기가 원하는 패턴들 혹은 변수 값을 적용할 수 있다.

응답이 오는 것은 main 페이지 같은 것들이다.

출처

인프런 | IT보안을 위한 와이어샤크 네트워크 패킷 분석 실전

https://www.inflearn.com/course/wireshark_boanproject#reviews

[무료] IT보안을 위한 와이어샤크 네트워크 패킷 분석 실전 - 인프런 | 강의

침해사고 분석과 취약점 분석을 할 때 네트워크 패킷 분석은 필수다. 그 중에서 와이어샤크를 제일 많이 활용하고 있으며, 이 강의에서는 와이어샤크 완벽한 활용법과 침해사고 분석 사례를 다

www.inflearn.com

'Network > 네트워크 패킷 분석' 카테고리의 다른 글

| [네트워크 패킷 분석] 파일업로드 취약점 Weevely 난독화 웹쉘과 패킷 분석 사례 (0) | 2023.05.14 |

|---|---|

| [네트워크 패킷 분석] 웹 취약점 진단 WPScan 패킷 분석 사례 (0) | 2023.05.06 |

| [네트워크 패킷 분석] 웹 취약점 진단 도구 arachni 패킷 분석 사례 (0) | 2023.04.27 |

| [네트워크 패킷 분석] 침해사고 샘플 분석 사례 문제 및 풀이 2 (0) | 2023.04.14 |

| [네트워크 패킷 분석] 침해사고 샘플 분석 사례 문제 및 풀이 1 (0) | 2023.04.14 |